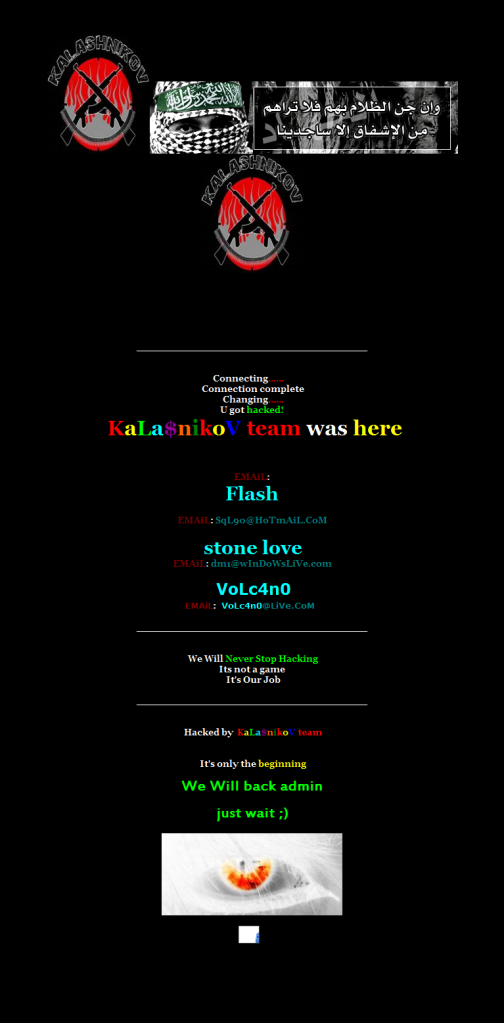

Abas lapas ir veltītas burāšanai, kas kā reiz šobrīd ir kļuvusi akurāt ļoti aktuāla man. Jā, jā! Spīdola jau šīs nedēļas nogalē iečunčinās Rīgā un būs pieejama arī tūristiem no malas ne tikai apskatei, bet arī iemēģināšanai. Tad nu sakarā ar šo lielisko notikumu vajadzēja apmeklēt attiecīgās lapas, lai uzzinātu, kas tad uz planētas zeme notiek burāšanas jomā un cik komandas šogad pieteikušās Baltic Open regatei. Ja pirms pāris dienām vispār nebija iespēja piekļūt pie Balticopen.lv vai baltsails.lv lapām, tad tagad vismaz balticopen.lv ir parādījies dizaina šedevrs no Kalašņikova.

Kāpēc uzlauza tieši šo lapu, es īsti nesaprotu. Nedz tur būtu apmeklējums, nedz tur baigā popularitāte. Varbūt kāds var paskaidrot, kādu mērķu vadīti visi šie Kalašņikovi kaut ko uzlauž?

P.S. Man vienīgā saskare ar uzlauzējiem bija ar SV.LV, kuru paņēma priekšā pirms kādiem gadiem četriem. Toreiz redzamu izmaiņu nebija, bet bija iemests pilnīgi visos failos kaut kāds javascript, kas pareizās lapas iframe vēra vaļā un Google pat uz brīdi bija nobanojis manu lapu.

Comments

2 responses to “Balticopen.lv, baltsails.lv mājaslapām nonests serveris”

Nu tavā gadījumā tā nebija hakošana tās tiešajā nozīmē. Tur noteikti bots uzbruka, atlauza parolīti un tad visios htmlos iemeta to ifreimu. Parasti tā notiek, ja ir vājas ftp paroles vai servera admini kaut ko sajājuši ;)

Nu jā. Daļēji jau koko pateica to, ko pats gribēju rakstīt. Acīmredzot, šie uzbrukumi liek padomāt par lielāku aizsardzību gan FTP, gan lapas admin panelim. Kaut vai jā – nomainot defaultos lietotājvārdus (parasti tie mēdz būt “admin” vai tml.), kuriem uzliekot “stingrākas” paroles.

Pēc paša dzirdētā – tos “admin” utml. vieglās paroles varētu atlauzt, liekas, pat divpadsmitgadnieks bez nekādas īpašas pieredzes IT nozarē (: